トレンドマイクロは情報セキュリティのリーディングカンパニーです。

情報セキュリティ向けソリューションだけではなく、スマートファクトリーや産業用IoTを保護する最先端のソリューションも提供しております。

近年、工場などの産業制御システムへのサイバー攻撃が増加しています。既存ネットワークに設置し「監視」、「可視化」することで発生原因の調査、対処の検討ができ工場の安定稼働を実現します。

◆柔軟なネットワーク分離

•生産ラインやセル単位でネットワークを分離し、セキュリティ被害を局所化

◆幅広い産業プロトコル対応

•Modbus、SLMP、Ethernet I/Pなどのプロトコルに対応

◆重要資産の保護・可視化

•FW/IPS/Protocol Filterなどにより重要資産を保護

•ZDIの脆弱性リサーチを活用した仮想パッチを提供

•資産情報、利用されているプロトコル情報の可視化

◆産業用途のハードウェア設計

•入力電源2重化対応

•動作温度範囲:-40 to +75℃

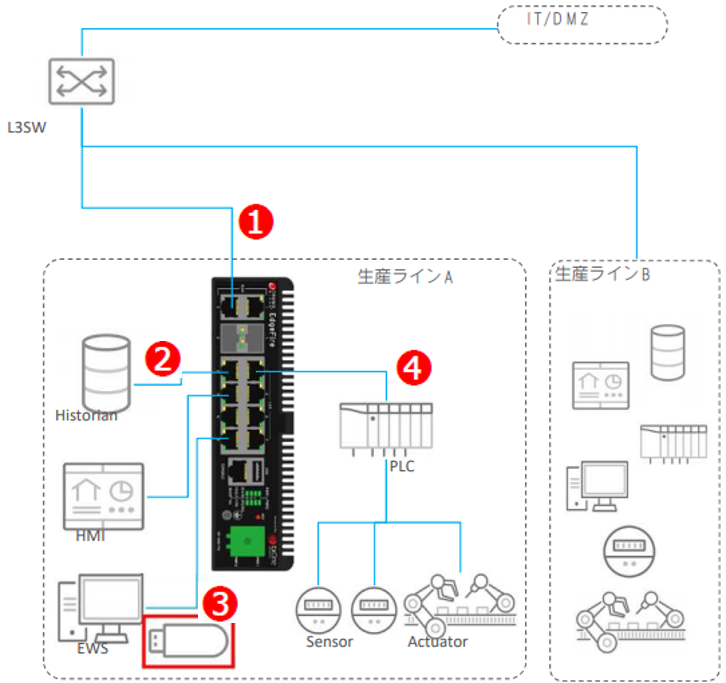

◆EdgeFire™設置例

•既存Switchの置き換え、NWセグメントにEdgeFireを設置

| 項目 | IEF-1012-TM |

| ファイアウォール | IPアドレス, ポート番号ベースで通信制御を行います。 |

| NAT | 静的/動的NAT、静的NAPTによるアドレス変換を行います。 |

| VLAN | Port VLAN, Tag VLANによりネットワーク分離を行います。 |

| DoSPrevention | TCP SYNFloodやICMP FloodなどDoS攻撃を検知/ブロックします。 |

| IPS | OSや産業用アプリケーションなどの脆弱性攻撃を検知/ブロックします。 世界約80 カ国約3,000 名以上もの研究者が参加する脆弱性発見コミュニティZero Day Initiative (ZDI)によって収集された脆弱性情報を活用することで、高精度なIPSフィルタを迅速に提供します。 |

| Protocol Filter | 産業用プロトコルのコマンドベースで通信制御を行うことで、不正アクセスや誤操作を検知/ブロックします。 |

| 資産可視化 | EdgeFireを通過するパケットを検査することで、配下に存在する資産や利用されているプロトコルの情報などを可視化し、資産状況の把握を容易に行うことが可能です。 |

| 検知/ブロックモードの切り替え | 各種セキュリティ機能は動作モードを柔軟に切り替えることが可能なため、初期導入時の検証作業を容易にします。 |

| CLI/Web Console | コマンドラインやWebコンソールを介して設定を行うことが可能です。 |

| Zero-Configuration(対応予定) | 設定情報をあらかじめUSBストレージに保存しておくことで、故障ハードウェアの交換時の迅速復旧が可能です。 |

| 集中管理 | 別製品であるOT Defense Console(ODC)を利用することで、管理下にあるEdgeFire™を統合的に管理・監視し、運用性をさらに向上することが可能です。 |

NW接続されている生産ラインの停止・停止拡大リスクを低減

FW/NATなどによるネットワーク分離

①不必要な上位ネットワークとの接続を制限することで、上位NWから生産ライン内への不正アクセスなどの脅威侵入リスクを低減(逆も同様)

IPSによる脆弱性攻撃、ワーム感染の防止

②生産ラインA内のHistorianに対する通信を許可していたDMZにある特定サーバが攻撃を受け、当該サーバを介して、脆弱性攻撃がHistorianに対して行われたとしても、IPSにより攻撃をブロック

③生産ラインA内のEWSがUSBメモリ経由でDOWNADなどのワームや持ち込み端末経由でWannaCryに感染したとしても、生産ラインAのネットワークを超えてワームが拡散することを防止

Protocol Filterによる不正操作防止

④生産ラインA内のPLCが、上位NWに存在するMES(製造実行システム)と連携している場合、MESからのパラメタ設定(Write)や読み出し(Read)は可能だが、プログラム書き換え(Config)は禁止することで、不正操作を防止

ご依頼・ご相談など、お問い合わせは、

下記フォームからお願いいたします。